https://github.com/summersec/shiroattack2

shiro反序列化漏洞综合利用,包含(回显执行命令/注入内存马)修复原版中NoCC的问题 https://github.com/j1anFen/shiro_attack

https://github.com/summersec/shiroattack2

shiro shiro-security shiro550 shiroexp

Last synced: 5 months ago

JSON representation

shiro反序列化漏洞综合利用,包含(回显执行命令/注入内存马)修复原版中NoCC的问题 https://github.com/j1anFen/shiro_attack

- Host: GitHub

- URL: https://github.com/summersec/shiroattack2

- Owner: SummerSec

- License: mit

- Created: 2021-06-13T03:44:13.000Z (over 4 years ago)

- Default Branch: master

- Last Pushed: 2024-04-10T08:46:03.000Z (over 1 year ago)

- Last Synced: 2025-05-15T10:02:07.105Z (5 months ago)

- Topics: shiro, shiro-security, shiro550, shiroexp

- Language: Java

- Homepage:

- Size: 198 MB

- Stars: 2,207

- Watchers: 24

- Forks: 274

- Open Issues: 30

-

Metadata Files:

- Readme: README.md

- License: LICENSE

Awesome Lists containing this project

README

#

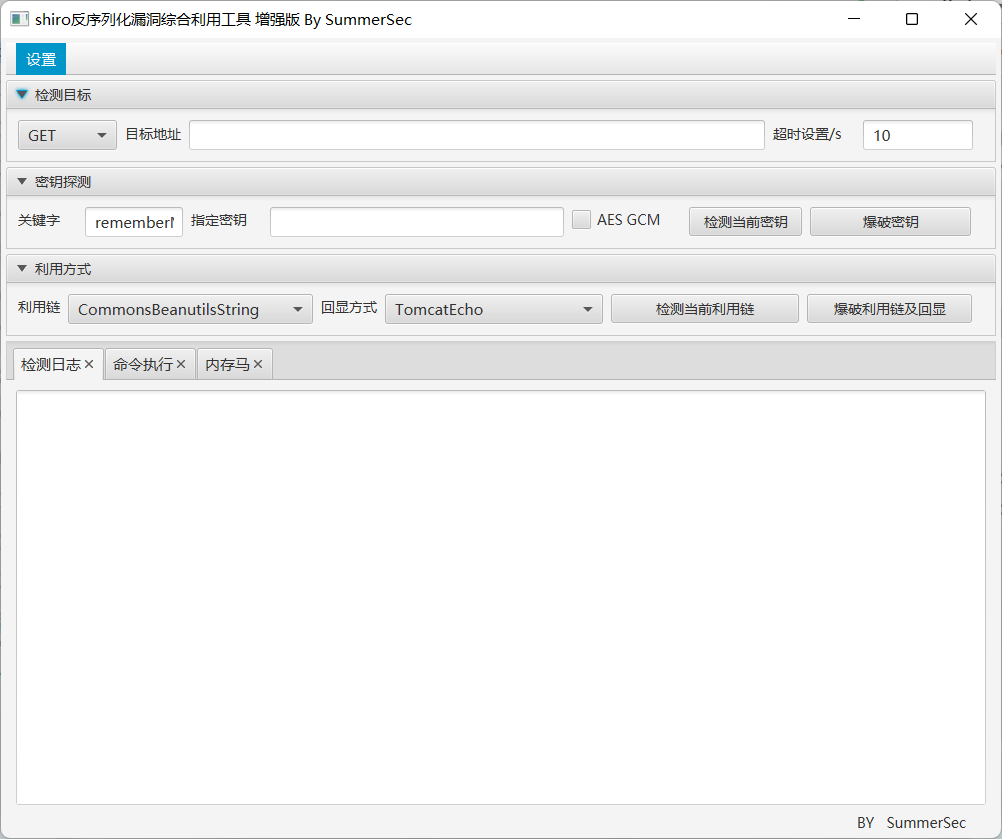

ShiroAttack2

一款针对Shiro550漏洞进行快速漏洞利用

## 前言

关于该工具更新内容介绍后续会更新到博客下面**https://shiro.sumsec.me/**

## 工具特点

* javafx

* 处理没有第三方依赖的情况

* 支持多版本CommonsBeanutils的gadget

* 支持内存马

* 采用直接回显执行命令

* 添加了更多的CommonsBeanutils版本gadget

* 支持修改rememberMe关键词

* 支持直接爆破利用gadget和key

* 支持代理

* 添加修改shirokey功能(使用内存马的方式)**可能导致业务异常**

* 支持内存马小马

* 添加DFS算法回显(AllECHO)

* 支持自定义请求头,格式:abc:123&&&test:123

## FAQ 常见问题见

[FAQ](./docs/FAQ.md)

## 使用方法

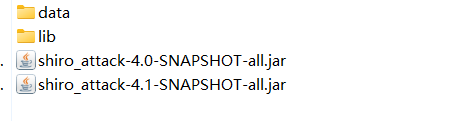

直接使用shiro_attack-{version}-SNAPSHOT-all.jar第三版

在jar的当前目录下创建一个data文件夹,里面创建一个shiro_keys.txt文件,文件内容是shiro_key。lib目前是CommonsBeanutils依赖的版本。

---

## :b:免责声明

该工具仅用于安全自查检测

由于传播、利用此工具所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

本人拥有对此工具的修改和解释权。未经网络安全部门及相关部门允许,不得善自使用本工具进行任何攻击活动,不得以任何方式将其用于商业目的。

该工具只授权于企业内部进行问题排查,请勿用于非法用途,请遵守网络安全法,否则后果作者概不负责

----